Phishing im detail

Phishing ist längst mehr als nur eine gefälschte E-Mail

Im Bereich „Phishing im Detail“ zeigen wir, wie unterschiedlich Phishing-Angriffe aussehen können, woran man sie erkennt – und wie Sie sich im Alltag wirksam davor schützen können.

Phishing ist vielseitig, raffiniert – und oft schwer auf den ersten Blick zu erkennen.

Umso wichtiger ist es, die Methoden und Mechanismen zu kennen.

Im Folgenden geben wir Ihnen einen kompakten Überblick über die wichtigsten Aspekte, bevor wir tiefer in die einzelnen Themen einsteigen.

Was ist Phishing?

- Begriffserklärung (kurz & klar)

- Ziel: Zugangsdaten, Informationen, Vertrauen ausnutzen

- Beispiele für typische Einstiegssätze

Häufigste Formen von Phishing

- E-Mail-Phishing

- Spear-Phishing

- Smishing (per SMS)

- Vishing (per Telefon)

- Business E-Mail Compromise

- QR-Code-Phishing, Phishing über soziale Netzwerke

Warum fällt man darauf rein?

- Psychologische Tricks (Druck, Vertrauen, Neugier, Dringlichkeit)

- Gestaltung echter Mails (Logo, Sprache, Fußzeile etc.)

- Wie „echt“ falsche Links aussehen können

Erkennungsmerkmale & Tipps zur Abwehr

- Was man sich angewöhnen sollte (z. B. Maus über Link halten)

- Typische Anzeichen für Phishing

- Tools und Schutzmechanismen

Was ist phishing?

Phishing ist der Versuch, Menschen über gefälschte Nachrichten dazu zu bringen, vertrauliche Informationen preiszugeben – zum Beispiel Passwörter, Kreditkartendaten oder Zugangsdaten zu E-Mail-Konten und IT-Systemen.

Oft geschieht das per E-Mail, kann aber auch über SMS, Telefon oder soziale Netzwerke erfolgen. Die Nachrichten wirken auf den ersten Blick vertrauenswürdig – sie sehen aus, als kämen sie von der Bank, einem Paketdienst, einem Kollegen oder sogar von der Geschäftsführung.

Das Ziel ist immer dasselbe: Täuschung durch Nachahmung.

Die Empfänger:innen sollen unter Druck, aus Neugier oder aus Routine heraus auf einen Link klicken, Anhänge öffnen oder persönliche Daten eingeben – ohne zu bemerken, dass sie gerade auf einen Trick hereingefallen sind.

Phishing zählt zu den häufigsten Einfallstoren für Cyberangriffe – und genau deshalb ist es so wichtig, die typischen Merkmale zu kennen und im Arbeitsalltag aufmerksam zu bleiben.

Formen von Phishing

E-Mail-Phishing

Die bekannteste Form: Eine gefälschte E-Mail wirkt auf den ersten Blick vertrauenswürdig – oft mit Logo, Signatur und vermeintlich echtem Absender. Ziel ist es, Empfänger:innen zur Eingabe von Zugangsdaten oder zum Öffnen eines Anhangs zu bewegen.

Spear-Phishing

Hierbei handelt es sich um gezielte Angriffe auf bestimmte Personen oder Abteilungen – z. B. aus dem Finanzbereich. Die Nachricht ist personalisiert und oft gut recherchiert, um besonders glaubwürdig zu wirken.

Smishing (Phishing per SMS)

Smishing werden gefälschte SMS versendet – z. B. im Namen eines Paketdienstes oder einer Bank. Ein Link in der Nachricht führt zu einer täuschend echten Website, auf der persönliche Daten abgefragt werden.

Vishing (Phishing per Telefon)

Angreifer geben sich am Telefon z. B. als IT-Support, Bank oder Behördenmitarbeitende aus. Ziel ist es, das Vertrauen der angerufenen Person zu gewinnen und sensible Informationen direkt im Gespräch abzufragen.

Business E-Mail Compromise (BEC)

Kriminelle übernehmen oder fälschen E-Mail-Konten von Führungskräften, um täuschend echte Anweisungen zu versenden – etwa zur Zahlungsfreigabe oder Weitergabe vertraulicher Daten.

Phishing über soziale Netzwerke

Auch über Plattformen wie LinkedIn oder Facebook werden Phishing-Versuche gestartet. Dabei werden gefälschte Nachrichten oder Freundschaftsanfragen genutzt, um Daten abzugreifen oder Schadlinks zu verbreiten.

Warum man auf Phishing hereinfällt?

Phishing-Nachrichten sind so gestaltet, dass sie Emotionen auslösen und zum schnellen Handeln verleiten. Oft wirkt der Absender vertraut, die Nachricht dringend und die Konsequenzen bei Nicht-Reaktion unangenehm – das erzeugt Druck.

Angreifer nutzen gezielt psychologische Mechanismen, um Menschen zu überlisten:

- Dringlichkeit: „Ihr Konto wird gesperrt – handeln Sie jetzt!“

- Vertrauen: Absender wirkt wie ein Kollege, Vorgesetzter oder ein bekanntes Unternehmen

- Neugier: „Sie haben eine neue Nachricht / Lieferung / Rechnung erhalten“

- Belohnung: „Sie haben gewonnen – klicken Sie hier“

In stressigen Arbeitssituationen oder bei Routinetätigkeiten ist es völlig menschlich, dass solche Nachrichten nicht hinterfragt, sondern schnell bearbeitet werden.

Genau deshalb ist es so wichtig, regelmäßig zu sensibilisieren – damit kritisches Denken auch unter Zeitdruck funktioniert.

Erkennungsmerkmale & Tipps zur Abwehr

Phishing-Mails sind oft täuschend echt – doch wer weiß, worauf zu achten ist, kann sie in vielen Fällen entlarven. Hier sind die wichtigsten Anzeichen und Hinweise, mit denen Sie betrügerische Nachrichten im Alltag erkennen können.

1. Der Absender – ein erster Blick lohnt sich

- Prüfen Sie die E-Mail-Adresse genau.

Oft steckt hinter einem vertraut klingenden Namen eine Adresse wieinfo@kunde-support.com.cn. - Achten Sie auf ungewöhnliche Domains oder leicht abgewandelte Namen wie

amaz0n.de,secure-sparkassse.com.

Tipp: Auch wenn der Anzeigename korrekt ist („Sparkasse Kundenservice“), zählt die vollständige Adresse!

2. Sprache und Tonfall – oft zu dramatisch oder zu plump

Andere klingen ungewöhnlich förmlich oder untypisch für die angebliche Absenderin.

Phishing-Nachrichten arbeiten mit Druck und Dringlichkeit:

„Letzte Warnung!“, „Ihr Konto wird gesperrt“, „Handeln Sie sofort“.

Manche enthalten viele Rechtschreibfehler oder schlechte Übersetzungen – ein klares Warnsignal.

3. Links – sehen echt aus, führen aber woanders hin

- Halten Sie den Mauszeiger über einen Link (ohne zu klicken!).

So sehen Sie, wohin er wirklich führt. - Prüfen Sie: Ist die Zieladresse korrekt und passt zur Institution?

→sparkasse.deist vertrauenswürdig –sparkasse-kontopruefung.infoeher nicht.

Achtung: Manchmal sind Phishing-Websites technisch gut gemacht und kaum vom Original zu unterscheiden.

4. Anhänge – besonders gefährlich

- Seien Sie bei unerwarteten Anhängen besonders vorsichtig, vor allem bei:

- ZIP-Dateien

- Word-Dateien mit Makros

- PDFs mit seltsamen Namen

Tipp: Öffnen Sie keine Anhänge, wenn Sie die E-Mail nicht eindeutig zuordnen können – auch wenn sie scheinbar von Kolleg:innen kommt.

5. Der Kontext – passt die Mail überhaupt zur Situation?

Passt der Inhalt zur Position oder Aufgabe der angeschriebenen Person?

Hatten Sie Kontakt mit dem angeblichen Absender?

Haben Sie wirklich eine Lieferung, Rechnung oder Anfrage erwartet?

6. Was tun im Zweifel?

Bei verdächtigen E-Mails: Nicht löschen, sondern melden – etwa an Ihre interne IT oder Sicherheitsstelle.

Nichts überstürzen! Lieber einmal mehr prüfen.

Fragen Sie intern nach (z. B. in der IT oder bei der Absenderin selbst).

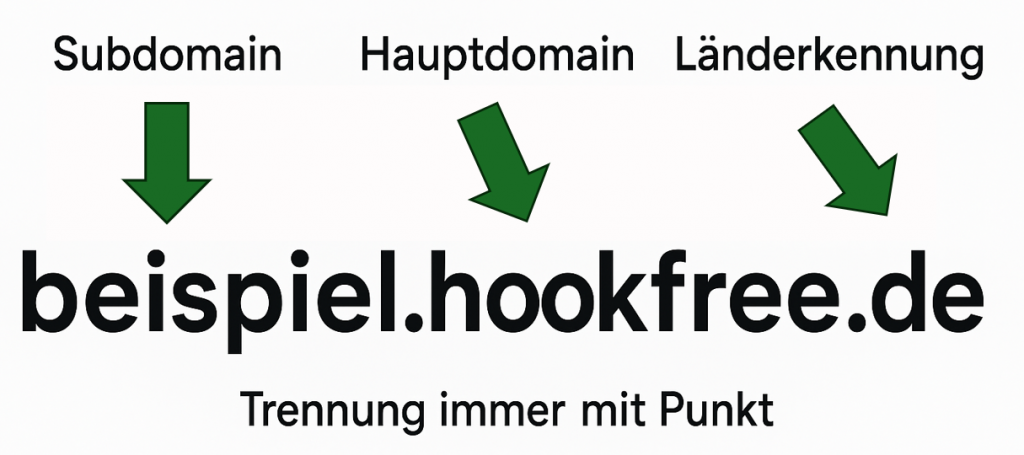

🔍 Gefälschte Links erkennen – Beispiele & Tipps

Täuschend echt – aber gefährlich:

Phishing-Links nutzen oft Subdomains, kreative Schreibweisen oder Sonderzeichen, um bekannte Domains zu fälschen. Wer weiß, wie eine Domain aufgebaut ist, erkennt solche Täuschungen auf den ersten Blick.

Echte Domain von hookfree

Domain: cloud.hookfree.de

| Teil | Inhalt |

|---|---|

| Subdomain | cloud. |

| Hauptdomain | hookfree. |

| Länderkennung | de |

✅ Diese Domain gehört zu hookfree. Die Hauptdomain hookfree.de ist korrekt, cloud. ist eine funktionale Subdomain.

Gefälschte Domain mit Subdomain-Trick

Domain: hookfree.de.login-alert.com

| Teil | Inhalt |

|---|---|

| Subdomain | hookfree.de. |

| Hauptdomain | login-alert. |

| Länderkennung | com |

❌ Täuschung: Die Hauptdomain ist nicht hookfree, sondern login-alert.com. „hookfree.de“ steht nur als irreführende Subdomain davor.

Gefälschte Domain mit Tippfehler

Domain: ho0kfree.net

| Teil | Inhalt |

|---|---|

| Subdomain | (nicht vorhanden) |

| Hauptdomain | ho0kfree. (mit Null statt „o“) |

| Länderkennung | net |

❌ Kaum zu erkennen, aber manipuliert: Der Buchstabe „o“ wurde durch eine Null ersetzt – ein typischer Homographen-Trick..

Fazit

Phishing funktioniert oft nicht, weil die Angriffe technisch besonders ausgefeilt sind, sondern weil sie auf menschliches Verhalten setzen: Stress, Gewohnheit, Vertrauen. Wer typische Muster kennt und im Alltag aufmerksam bleibt, kann viele Angriffe im richtigen Moment stoppen – durch genaues Hinsehen und bewusstes Handeln.

Weitere Kostenlose Inhalte zum wissen erweitern

Sicherheitsmaßnahmen & Best Practices

Viele Sicherheitslücken lassen sich mit einfachen Mitteln schließen.

Deshalb zeigen wir Ihnen hier praxiserprobte Tipps, mit denen sich Unternehmen und Privatpersonen wirksam vor Cyberangriffen schützen können.

IT-Security-Lexikon

Was ist Social Engineering? Wie läuft ein Man-in-the-Middle-Angriff ab?

Antworten auf diese und viele weitere Fragen finden Sie in unserem IT-Security-Lexikon – verständlich erklärt und direkt anwendbar.

Noch mehr Infos gefällig?

Weitere Informationen rund um das Thema Phishing finden Sie auch auf den Seiten des Bundesamts für Sicherheit in der Informationstechnik (BSI):